最新の電子メール詐欺の 1 つは、電子メール チェーン内で組織の上級メンバーと通信することを装って企業に金銭を放棄させる、単純かつ巧妙な手口です。

ZDNet が報告したように、この詐欺はビジネスメール侵害 (BEC) キャンペーンと呼ばれ、会社の上司を装った極悪な攻撃者が、従業員への指示を記した転送メールチェーンのようなメールを送信するというプロンプトとして説明されています。お金を送るために。このタイプの詐欺のターゲットは通常、財務部門の従業員または電信送金を行う能力のある人物です。

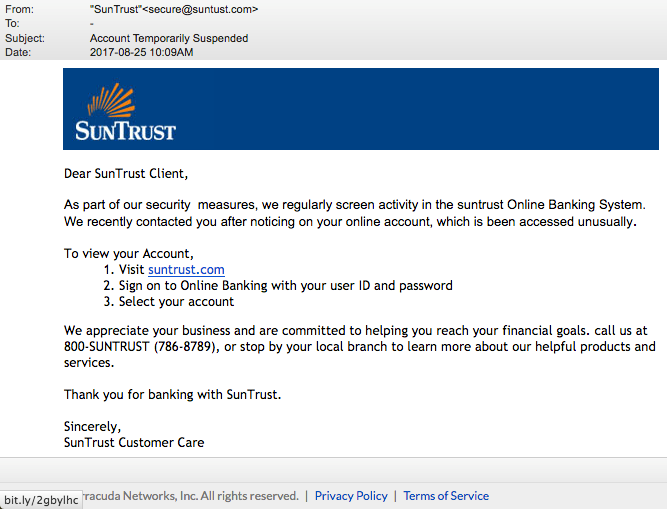

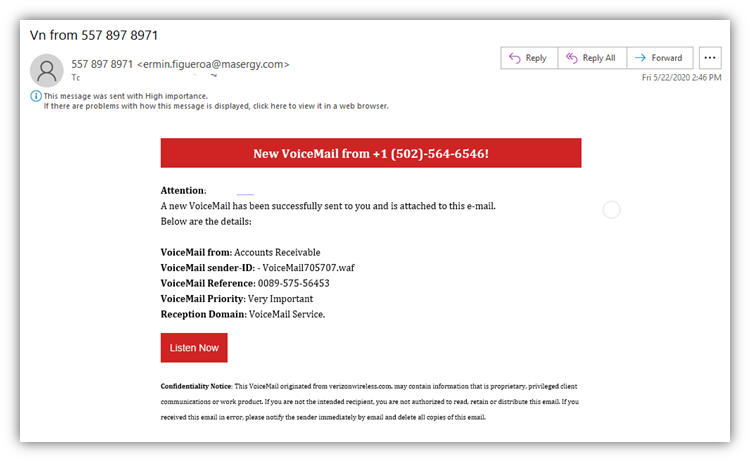

TechRadarは、 一連の電子メールは偽物だが、十分に本物であるように見えるため、被害者は通常、上層部の従業員からのものではないことを疑問に思わないと指摘した。

多くの人は、ウイルス、マルウェア、悪意のあるリンクなどの従来型の電子メール攻撃に慣れていますが、多くの場合、リンクをクリックしたり、電子メールを開いたり、添付ファイルをダウンロードしたりしないことで回避できます。ただし、BEC キャンペーンは通常単なるテキスト メールであり、悪意のある組織から送信されたものであることを目立たせるようなマーカーはありません。また、スパムとして自動的に除外されることもありません。

ランサムウェアなど、より一般的なタイプの電子メール攻撃が依然として存在しますが、BEC キャンペーンの脅威は着実に増大しています。 FBI によると、BEC 攻撃の件数は 2019 年 7 月から 2021 年 12 月の間にほぼ 3 分の 2 (65%) 増加し、この行為自体で約 430 億ドルが流入しました。インターネット犯罪苦情センター (IC3) によると、BEC 詐欺の被害範囲は世界のマグロ業界や世界の古着業界に匹敵します。

AI ベースのクラウドネイティブ電子メール セキュリティ プラットフォーム Abnormal Security は、最新の BEC 詐欺は Cobalt Terrapin として知られる悪意のある攻撃者によってトルコで発生し、最初の攻撃は 2022 年 7 月に開始されたと考えています。

BEC などの詐欺は、悪意のある者が通常のサイバー犯罪手法を回避する唯一の方法ではありません。 「Cookie の盗用」も、ハッカーが資格情報をバイパスしてプライベート データベースにアクセスするために使用する 最新のトレンド の 1 つになっています。

このような攻撃の 1 つは、 Charming Kitten として知られる政府支援のグループに関与しており、同様の Cookie 盗用戦術を使用して、少なくとも 20 人の著名ユーザーの Gmail、Yahoo、Outlook の受信箱に侵入し、コンテンツをダウンロードすることができました。このグループは、Hyperscape と呼ばれるハッキング ツールを開発し、多要素認証などのセキュリティ対策を回避してプライベート電子メール データベースにアクセスするために使用しました。