Google Threat Analysis Group (TAG) の報告書によると、イラン国家支援のハッカーたちが、少なくとも 20 人の著名ユーザーの Gmail、Yahoo、Outlook の受信箱に侵入し、そのコンテンツをダウンロードする方法を発見したという。

Charming Kitten として知られる政府支援のグループは、もともと 2020 年に Hyperscape と呼ばれるハッキング ツールを開発し、最近のサイバー攻撃を組織するためにそれを使用しました。 TechRadar の 報道によると、TAG は分析用にこのツールのバージョンを入手することができました。

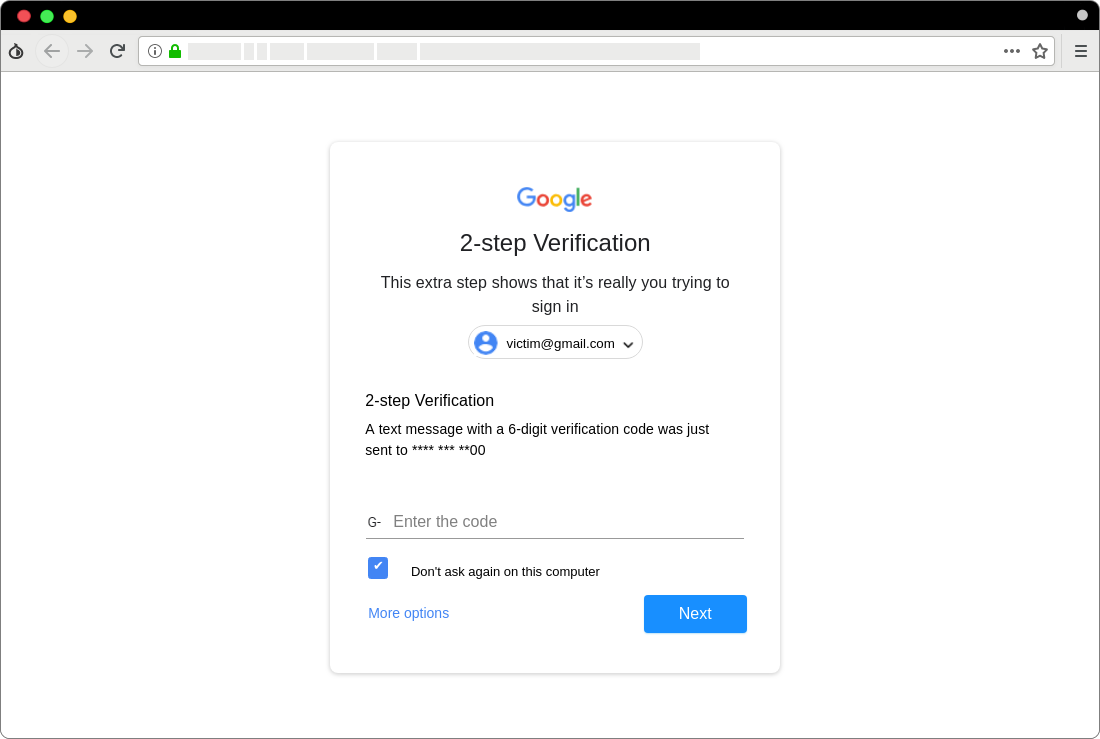

Googleは、この攻撃はステルス方式で行われ、ユーザーを騙してマルウェアをダウンロードさせるなどの典型的なハッキングの儀式は存在しないと説明した。代わりに、ハッカーはアカウント資格情報の漏洩やセッション Cookie の盗難などの脆弱性を利用して、自分側からツールを制御してアカウントにアクセスします。

この特定のサイバー攻撃は政治的な動機によるものである可能性がありますが、Google はこれらの脆弱性が将来的に他者によってどのように利用されるかに明らかに関心を持っています。

ソフォスの最近のレポートでは、サイバー犯罪の最新トレンドの 1 つである Cookie の窃盗 について詳しく説明しています。ハッカーはこの方法を使用して、多要素認証などのセキュリティ対策を回避し、プライベート データベースにアクセスします。

この場合、電子メール アカウントにログインすると、ハッカーはツールを使用して電子メール サービスをだましてブラウザが古いと思わせ、基本的な HTML ビューに切り替えます。次に、受信トレイの言語を英語に変更し、電子メールを個別に開いて .eml 形式でダウンロードを開始します。その後、ハッカーは開いたメールを未読としてマークし、警告メールを削除し、受信トレイを元の言語に戻して終了します。

一見スムーズに実行されたように見えますが、Google はサイバー攻撃について多くのことを学び、政府支援による攻撃者の警告を通じて影響を受けたすべての既知のアカウントに通知しました。 TAG は、このツールが Windows PC 用の .NET で記述されていると解読し、Yahoo と Outlook の受信トレイでは攻撃の動作が異なる可能性があると指摘しました。現時点では、セキュリティ グループは Gmail でのみツールをテストしています。