背後にあるグループである LAPSUS$ が、別の企業であるデジタル セキュリティ認証会社 Okta への侵入に成功しました。

サイバーセキュリティインシデントは 1 月に発生したことが確認され、フォレンジック会社の調査により、ハッカーが実際に Okta サポート エンジニアのラップトップに丸 5 日間アクセスしていたことが明らかになりました。

LAPSUS$ の最新の被害者が受けた影響は軽視できません。Okta のサービスは、FedEx や T-Mobile などの世界最大手の企業によって使用されています。連邦通信委員会などの政府機関もその認証テクノロジーに依存しています。

Okta は 声明 の中で、影響を受けたのは顧客のほんの一部に過ぎないと強調した。

「これらの申し立てを徹底的に分析した結果、少数の顧客(約 2.5%)が潜在的に影響を受けており、そのデータが閲覧または操作された可能性があるとの結論に達しました。」

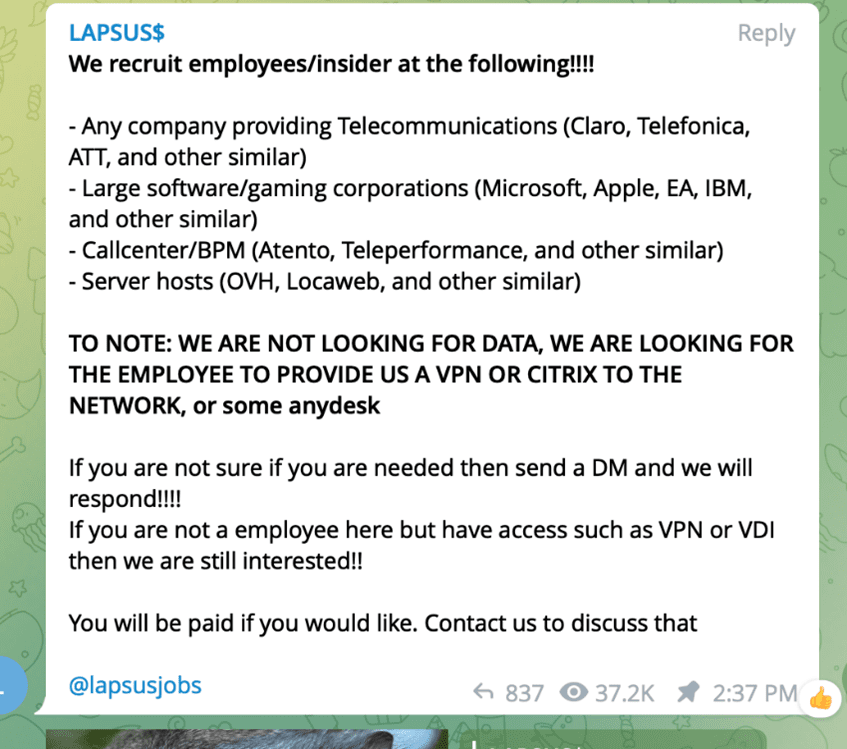

Okta 氏の最新のコメントは、LAPSUS$ が侵害に関する機密情報を含む数枚の写真を Telegram チャンネルで公開した後に発表されました。

このインシデントに対する Okta の対応は、Salesforce のインフラストラクチャ ソフトウェア エンジニアである Dan Starner を含む一部の人々から厳しい反応を引き起こしました。 VentureBeat が最初に報じた ように、スターナー氏は次 のようにツイートした 。

ロイター通信が報じた ように、独立セキュリティ研究者のビル・デミルカピ氏もこの状況についての考えを述べた。

「私の意見では、彼らは攻撃を可能な限り軽視しようとしており、自らの発言で直接矛盾するところまで行っているように見えます。」

LAPSUS$ は Telegram チャンネルで、同社自体ではなく「Okta の顧客のみに焦点を当てていた」と述べた。また、「Oktaの顧客への潜在的な影響は限定的ではない」とも付け加えた。

「パスワードと[多要素認証]をリセットすると、多くのクライアント システムが完全に侵害されることになると確信しています」とハッキング グループは述べています。

Oktaの広報担当者クリス・ホリス氏は、 The Vergeへの以前の声明 で、攻撃は1月に最初に検出された活動に限定されていると強調した。しかし、LAPSUS$ は 2 か月間「スーパーユーザー/管理者」アカウントにアクセスできたと主張しました。この目的のために、同グループは、Okta が Slack チャネル内にアマゾン ウェブ サービス (AWS) のキーを保存しているようだと述べた。

LAPSUS$ が今週ターゲットにした注目企業は Okta だけではありません。ソフトウェア大手の Microsoft も、悪意のある攻撃者が 自社のシステムへの「限定的なアクセス」を取得したことを 認めました。その結果、Cortanaと検索エンジンBingの両方のソースコードが流出したと伝えられている。

以前、LAPSUS$ は 、これは の一部でした。